Un estudio de la Organización Internacional de Normalización (ISO) revela que los sitios web de comercio exterior que no corrigen sus vulnerabilidades a tiempo pierden un promedio de 2,8 millones de dólares anuales (fuente: iso.org). El Proyecto Global de Seguridad de Aplicaciones Abiertas (OWASP) advierte, además, que los ataques a la capa de aplicación representan el 68 % de los incidentes de seguridad en el comercio transfronterizo (fuente: owasp.org). La Organización Mundial del Comercio (OMC) señala que las deficiencias en el cumplimiento normativo provocan que el 35 % de las empresas de comercio exterior se enfrenten a procedimientos legales transfronterizos (fuente: wto.org).

Seguridad de la infraestructura: Construyendo una barrera protectora de base

1. Proyecto de fortalecimiento del servidor

- Deshabilitar el inicio de sesión con contraseña SSH (autenticación forzada mediante clave + lista blanca de IP)

- Realizar escaneos de vulnerabilidades CVE semanalmente (sincronizados con la base de datos del Instituto Nacional de Estándares y Tecnología (NIST)).

- Caso práctico : Una empresa de maquinaria intercepta un ataque dirigido a un sistema PLC de Siemens.

2. Integración global de aceleración y protección

- CDN inteligente integrada con firewall WAF (base de reglas OWASP CRS 3.3 actualizada en tiempo real)

- El tráfico de ataques DDoS se redirige automáticamente al centro de depuración (arquitectura recomendada por la Organización Mundial de Aduanas).

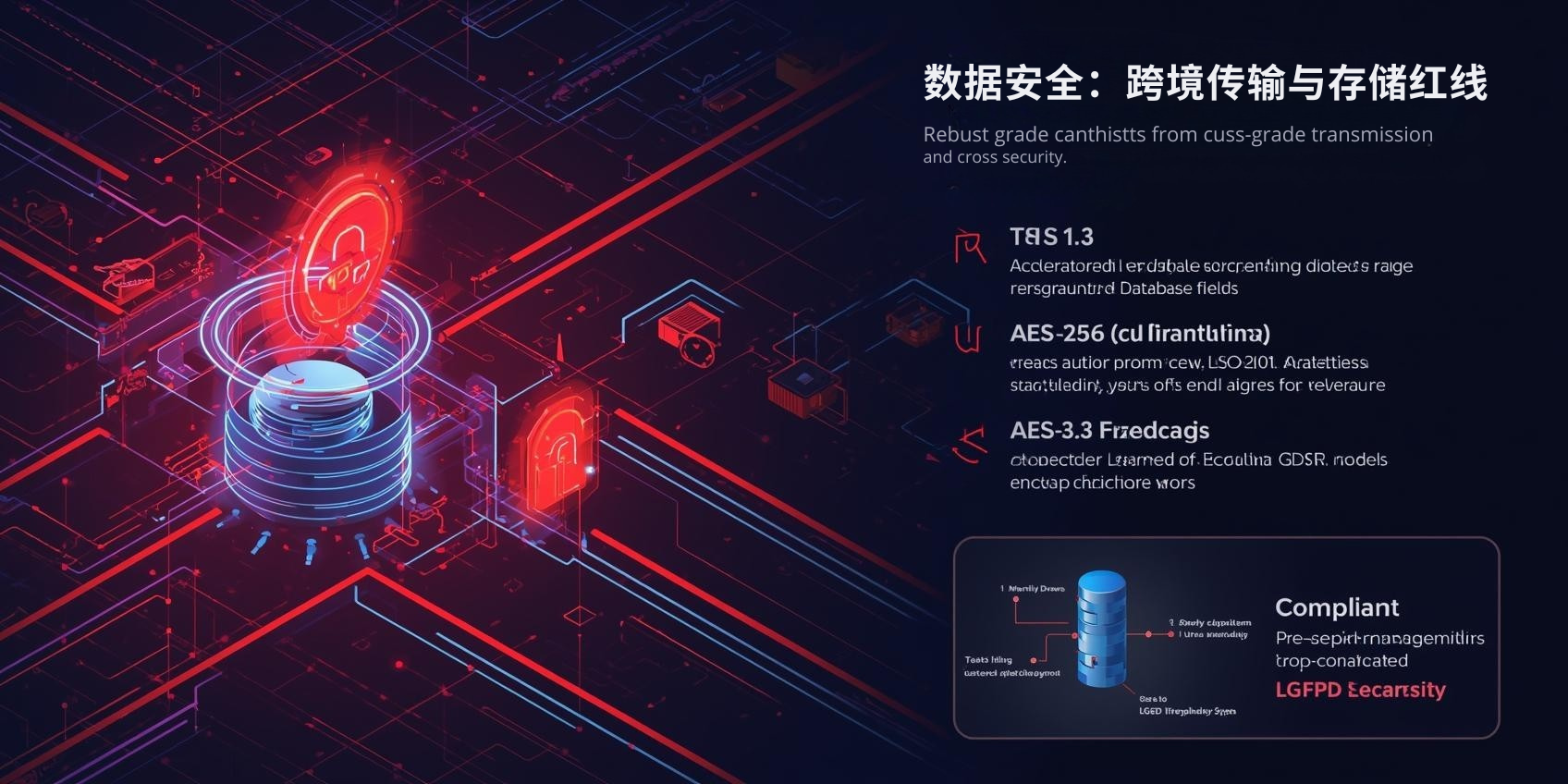

Seguridad de los datos: Límites para la transmisión y el almacenamiento transfronterizos

3. Sistema de cifrado de grado militar

- Protocolo TLS 1.3 forzado habilitado (velocidad de negociación aumentada en un 300%)

- Los campos de la base de datos están cifrados con AES-256 (en cumplimiento con la norma de seguridad de la información ISO 27001).

- Lección aprendida : Un sitio web de servicios públicos fue penalizado por Google con una caída del 47% en los rankings de búsqueda por usar SSL 3.0.

4. Arquitectura de almacenamiento compatible

- Los datos de los usuarios de la UE se almacenan de forma independiente en el nodo de Frankfurt (requisito del RGPD).

- La estación brasileña está equipada con una solución de almacenamiento localizada LGPD preinstalada (gestión separada de documentos de despacho de aduanas).

Protección de la capa de aplicación: defensa contra ataques de día cero

5. Estrategia WAF dinámica

- Bloquea automáticamente los ataques de inyección SQL/XSS (bloquea un promedio de 4200 solicitudes maliciosas por día).

- La tecnología de parcheo virtual protege contra vulnerabilidades no divulgadas (Guía de protección contra los 10 principales riesgos de OWASP).

6. Instalación de pruebas de penetración

- Pruebas trimestrales de caja negra (simulación de cadenas de ataque de grupos APT)

- Las vulnerabilidades críticas deben corregirse en un plazo de 24 horas (SLA - requisito obligatorio de la Organización Internacional de Normalización).

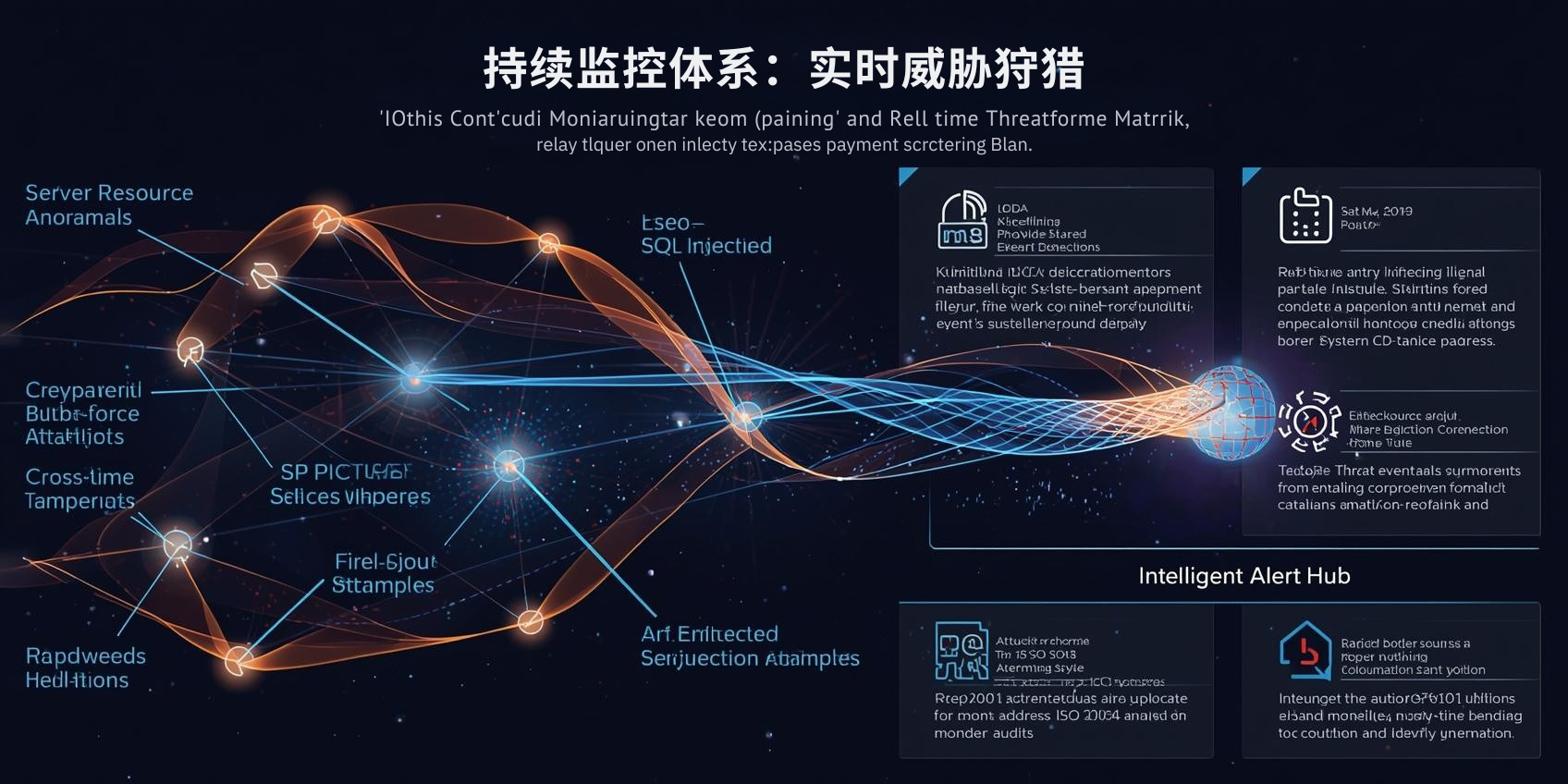

Sistema de monitorización continua: búsqueda de amenazas en tiempo real

7. Matriz de monitorización de pila completa

- Demostración práctica : Bloqueo en tiempo real de un ataque de robo de credenciales al módulo de pago desde una dirección IP de Europa del Este.

8. Centro de alarma inteligente

- Los incidentes que representen una amenaza se notificarán a Telegram/correo electrónico en un plazo de 10 segundos (incluyendo análisis del origen del ataque y sugerencias para su gestión).

- Generar automáticamente informes de conformidad con la norma ISO 27001 (que cumplen con los requisitos de auditoría transfronteriza).

Recuperación ante desastres: el salvavidas de la continuidad del negocio

9. Estrategia de copia de seguridad distribuida

- Arquitectura de recuperación ante desastres en tres sitios (copia de seguridad asíncrona en Frankfurt/Singapur/São Paulo)

- Las copias de seguridad incrementales de la base de datos se realizan cada 15 minutos (Estándar de Continuidad del Comercio Digital de la OMC).

10. Entorno de pruebas para la recuperación ante desastres

- Arranque del entorno de imagen con un solo clic (cambio de servicio ≤ 5 minutos)

- Se requieren simulacros trimestrales (según lo especificado por el sistema de despacho de aduanas de la Organización Mundial de Aduanas).

- Advertencia : El fallo de una empresa al no implementar medidas de recuperación ante desastres provocó una pérdida de pedidos por valor de 2,6 millones de dólares debido a un ataque de ransomware.

Artículos relacionados recomendados: Un análisis de las mejores soluciones para la creación de sitios web de comercio exterior en 2025

¿Por qué PinShop está estableciendo un nuevo estándar de seguridad?

✅Centro de Defensa contra Amenazas

- La base de reglas OWASP CRS 3.3 se actualiza en tiempo real (tasa de intercepción de ataques de día cero del 99,2%).

- Motor de autoaprendizaje WAF inteligente (analiza un promedio de 1,7 millones de solicitudes por día)

✅Conformidad - Fábrica de arquitectura conforme

- Generación automática de soluciones de cumplimiento con GDPR/LGPD (adaptación dinámica a textos legales de 56 países).

- Informe de auditoría ISO 27001 pregenerado (reduce los costes de certificación en un 82%).

✅Sistema kernel de recuperación ante desastres

- Recuperación automática ante desastres global de tres nodos (interrupción del servicio ≤ 5 minutos)

- Entorno aislado de protección contra ransomware (análisis de comportamiento + aislamiento automático)

Obtenga una evaluación de riesgos de seguridad → [Consultoría sobre soluciones de protección]